Modify by lyc at 2021-4-2

以下为测试环境的实验记录,博文参考自 李振良OK:使用 kubeadm 快速部署一个 Kubernetes 集群

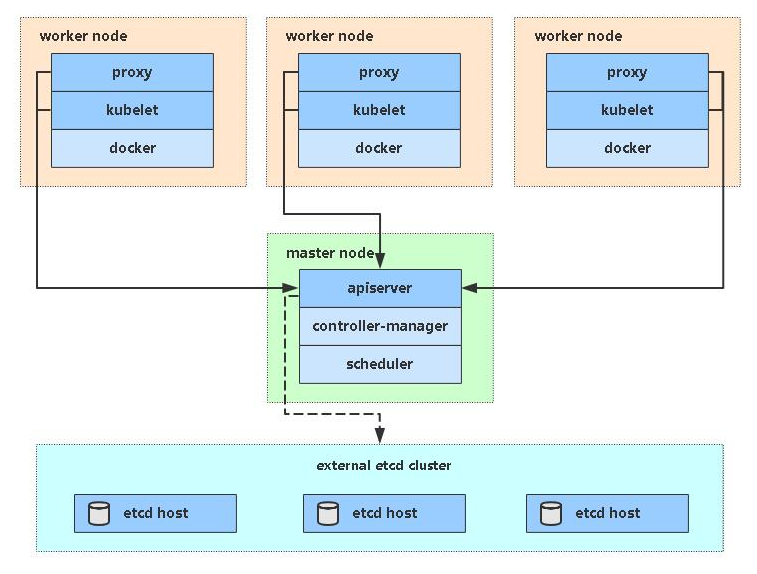

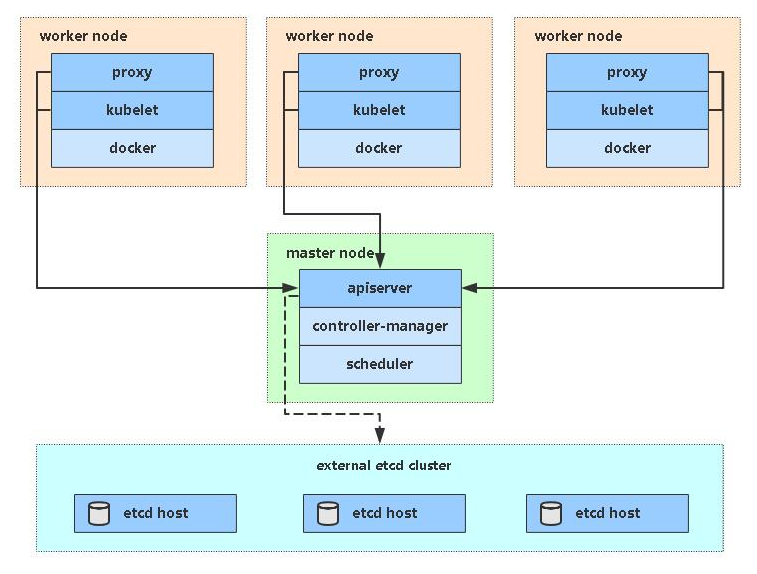

kubeadm 是官方社区推出的一个用于快速部署 kubernetes 集群的工具。

这个工具能通过两条指令完成一个 kubernetes 集群的部署:

1

2

3

4

5

|

$ kubeadm init

$ kubeadm join <Master节点的IP和端口 >

|

1. 安装要求

在开始之前,部署 Kubernetes 集群机器需要满足以下几个条件:

- 一台或多台机器,操作系统 CentOS7.x-86_x64

- 硬件配置:2GB或更多RAM,2个CPU或更多CPU,硬盘30GB或更多

- 集群中所有机器之间网络互通

- 可以访问外网,需要拉取镜像

- 禁止swap分区

2. 准备环境

| 角色 |

IP |

| k8s-master1 |

192.168.99.101 |

| k8s-node1 |

192.168.99.102 |

| k8s-node2 |

192.168.99.103 |

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

|

$ systemctl stop firewalld

$ systemctl disable firewalld

$ sed -i 's/enforcing/disabled/' /etc/selinux/config

$ setenforce 0

$ swapoff -a

$ vim /etc/fstab

$ hostnamectl set-hostname <hostname>

$ cat >> /etc/hosts << EOF

192.168.99.101 k8s-master1

192.168.99.102 k8s-node1

192.168.99.103 k8s-node2

EOF

$ cat > /etc/sysctl.d/k8s.conf << EOF

net.bridge.bridge-nf-call-ip6tables = 1

net.bridge.bridge-nf-call-iptables = 1

EOF

$ sysctl --system

$ yum install ntpdate -y

$ ntpdate time.windows.com

|

3. 安装Docker/kubeadm/kubelet【所有节点】

Kubernetes 默认 CRI(容器运行时)为 Docker,因此先安装 Docker。

3.1 安装 Docker

1

2

3

| $ wget https://mirrors.aliyun.com/docker-ce/linux/centos/docker-ce.repo -O /etc/yum.repos.d/docker-ce.repo

$ yum -y install docker-ce

$ systemctl enable docker && systemctl start docker

|

配置镜像下载加速器:

1

2

3

4

5

6

7

| $ cat > /etc/docker/daemon.json << EOF

{

"registry-mirrors": ["https://b9pmyelo.mirror.aliyuncs.com"]

}

EOF

$ systemctl restart docker

$ docker info

|

3.2 添加阿里云YUM软件源

1

2

3

4

5

6

7

8

9

| $ cat > /etc/yum.repos.d/kubernetes.repo << EOF

[kubernetes]

name=Kubernetes

baseurl=https://mirrors.aliyun.com/kubernetes/yum/repos/kubernetes-el7-x86_64

enabled=1

gpgcheck=0

repo_gpgcheck=0

gpgkey=https://mirrors.aliyun.com/kubernetes/yum/doc/yum-key.gpg https://mirrors.aliyun.com/kubernetes/yum/doc/rpm-package-key.gpg

EOF

|

3.3 安装kubeadm,kubelet和kubectl

由于版本更新频繁,这里指定版本号部署:

1

2

| $ yum install -y kubelet-1.19.0 kubeadm-1.19.0 kubectl-1.19.0

$ systemctl enable kubelet

|

4. 部署Kubernetes Master

在192.168.99.101(Master)执行。

1

2

3

4

5

6

7

| $ kubeadm init \

--apiserver-advertise-address=192.168.99.101 \

--image-repository registry.aliyuncs.com/google_containers \

--kubernetes-version v1.19.0 \

--service-cidr=10.96.0.0/12 \

--pod-network-cidr=10.244.0.0/16 \

--ignore-preflight-errors=all

|

--apiserver-advertise-address 集群通告地址--image-repository 由于默认拉取镜像地址 k8s.gcr.io 国内无法访问,这里指定阿里云镜像仓库地址--kubernetes-version K8s版本,与上面安装的一致--service-cidr 集群内部虚拟网络, Pod 统一访问入口--pod-network-cidr Pod网络与下面部署的 CNI 网络组件 yaml 中保持一致

或者使用配置文件引导: config-file

1

2

3

4

5

6

7

8

9

10

| $ vim kubeadm.conf

apiVersion: kubeadm.k8s.io/v1beta2

kind: ClusterConfiguration

kubernetesVersion: v1.19.0

imageRepository: registry.aliyuncs.com/google_containers

networking:

podSubnet: 10.244.0.0/16

serviceSubnet: 10.96.0.0/12

$ kubeadm init --config kubeadm.conf --ignore-preflight-errors=all

|

拷贝 kubectl 使用的连接k8s认证文件到默认路径:initializing-your-control-plane-node

1

2

3

4

5

6

7

| mkdir -p $HOME/.kube

sudo cp -i /etc/kubernetes/admin.conf $HOME/.kube/config

sudo chown $(id -u):$(id -g) $HOME/.kube/config

$ kubectl get nodes

NAME STATUS ROLES AGE VERSION

k8s-master Ready master 2m v1.18.0

|

kubeadm init初始化工作过程:

- [preflight] 环境检查和拉取镜像 kubeadm config images pull

- [certs] 生成k8s证书和etcd证书 /etc/kubernetes/pki

- [kubeconfig] 生成kubeconfig文件

- [kubelet-start] 生成kubelet配置文件

- [control-plane] 部署管理节点组件,用镜像启动容器 kubectl get pods -n kube-system

- [etcd] 部署etcd数据库,用镜像启动容器

- [upload-config] [kubelet] [upload-certs] 上传配置文件到k8s中

- [mark-control-plane] 给管理节点添加一个标签 node-role.kubernetes.io/master=’’,再添加一个污点[node-role.kubernetes.io/master:NoSchedule]

- [bootstrap-token] 自动为kubelet颁发证书

- [addons] 部署插件,CoreDNS、kube-proxy

部署时遇到常见问题可以用 kubeadm reset 清空当前初始化环境使

5. 加入Kubernetes Node

kubeadm-join

在192.168.99.102,192.168.99.103(Node)执行。

向集群添加新节点,执行在 kubeadm init 输出的 kubeadm join 命令:

1

2

| $ kubeadm join 192.168.99.101:6443 --token esce21.q6hetwm8si29qxwn \

--discovery-token-ca-cert-hash sha256:00603a05805807501d7181c3d60b478788408cfe6cedefedb1f97569708be9c5

|

默认 token 有效期为24小时,当过期之后,该 token 就不可用了。这时就需要重新创建 token,操作如下:

1

2

3

4

5

6

| $ kubeadm token create

$ kubeadm token list

$ openssl x509 -pubkey -in /etc/kubernetes/pki/ca.crt | openssl rsa -pubin -outform der 2>/dev/null | openssl dgst -sha256 -hex | sed 's/^.* //'

63bca849e0e01691ae14eab449570284f0c3ddeea590f8da988c07fe2729e924

$ kubeadm join 192.168.99.101:6443 --token nuja6n.o3jrhsffiqs9swnu --discovery-token-ca-cert-hash sha256:63bca849e0e01691ae14eab449570284f0c3ddeea590f8da988c07fe2729e924

|

或者直接命令快捷生成:

1

| $ kubeadm token create --print-join-command

|

6. 部署容器网络(CNI)

pod-network

注意:只需要部署下面其中一个,推荐Calico。

Calico 是一个纯三层的数据中心网络方案,Calico 支持广泛的平台,包括Kubernetes、OpenStack等。

Calico 在每一个计算节点利用 Linux Kernel 实现了一个高效的虚拟路由器(vRouter) 来负责数据转发,而每个 vRouter 通过 BGP 协议负责把自己上运行的 workload 的路由信息向整个 Calico 网络内传播。

此外,Calico 项目还实现了 Kubernetes 网络策略,提供ACL功能。

Quickstart for Calico on Kubernetes

1

| $ wget https://docs.projectcalico.org/manifests/calico.yaml

|

下载完后还需要修改里面定义Pod网络(CALICO_IPV4POOL_CIDR),与前面 kubeadm init 指定的一样

修改完后应用清单:

1

2

| $ kubectl apply -f calico.yaml

$ kubectl get pods -n kube-system

|

7. 测试kubernetes集群

7.1 kubectl get cs:STATUS Unhealthy 报错

查看 Master 组件状态提示 Unhealthy 报错

1

2

3

4

5

6

| $ kubectl get cs

Warning: v1 ComponentStatus is deprecated in v1.19+

NAME STATUS MESSAGE ERROR

scheduler Unhealthy Get "http://127.0.0.1:10251/healthz": dial tcp 127.0.0.1:10251: connect: connection refused

controller-manager Unhealthy Get "http://127.0.0.1:10252/healthz": dial tcp 127.0.0.1:10252: connect: connection refused

etcd-0 Healthy {"health":"true"}

|

原因是 controller-manager 和 scheduler 配置文件中 --port=0 参数默认设置为0,导致 apiserver 与组件端口通信获得 Master组件状态,将其注释

1

2

3

4

5

6

7

|

$ vim /etc/kubernetes/manifests/kube-controller-manager.yaml

$ vim /etc/kubernetes/manifests/kube-scheduler.yaml

$ systemctl restart kubelet

|

7.2 使用Nginx镜像测试kubernetes集群

- 验证Pod工作

- 验证Pod网络通信

- 验证DNS解析

在 Kubernetes 集群中创建一个 Nginx Pod,验证是否正常运行:

1

2

3

4

5

6

7

8

9

|

$ kubectl create deployment nginx --image=nginx

$ kubectl expose deployment nginx --port=80 --type=NodePort

$ kubectl get pod,svc

http://NodeIP:Port

|

至此 kubernetes 单 Master 集群部署完成。

8. 部署 Dashboard

1

| $ wget https://raw.githubusercontent.com/kubernetes/dashboard/v2.0.3/aio/deploy/recommended.yaml

|

默认 Dashboard 只能集群内部访问,修改 Service 为 NodePort 类型,暴露到外部:

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

| $ vim recommended.yaml

...

kind: Service

apiVersion: v1

metadata:

labels:

k8s-app: kubernetes-dashboard

name: kubernetes-dashboard

namespace: kubernetes-dashboard

spec:

ports:

- port: 443

targetPort: 8443

nodePort: 30001

selector:

k8s-app: kubernetes-dashboard

type: NodePort

...

$ kubectl apply -f recommended.yaml

$ kubectl get pods -n kubernetes-dashboard

NAME READY STATUS RESTARTS AGE

dashboard-metrics-scraper-6b4884c9d5-gl8nr 1/1 Running 0 13m

kubernetes-dashboard-7f99b75bf4-89cds 1/1 Running 0 13m

|

访问地址:https://NodeIP:30001

创建 service account 并绑定默认 cluster-admin 管理员集群角色:

1

2

3

4

5

6

|

$ kubectl create serviceaccount dashboard-admin -n kube-system

$ kubectl create clusterrolebinding dashboard-admin --clusterrole=cluster-admin --serviceaccount=kube-system:dashboard-admin

$ kubectl describe secrets -n kube-system $(kubectl -n kube-system get secret | awk '/dashboard-admin/{print $1}')

|

使用输出的 token 登录 Dashboard